Se detectaron aplicaciones de naturaleza maliciosa, utilizadas para actividades de espionaje, tanto en Google Play Store como en Samsung Galaxy Store. Brasil se encuentra entre los lugares afectados por esta amenaza.

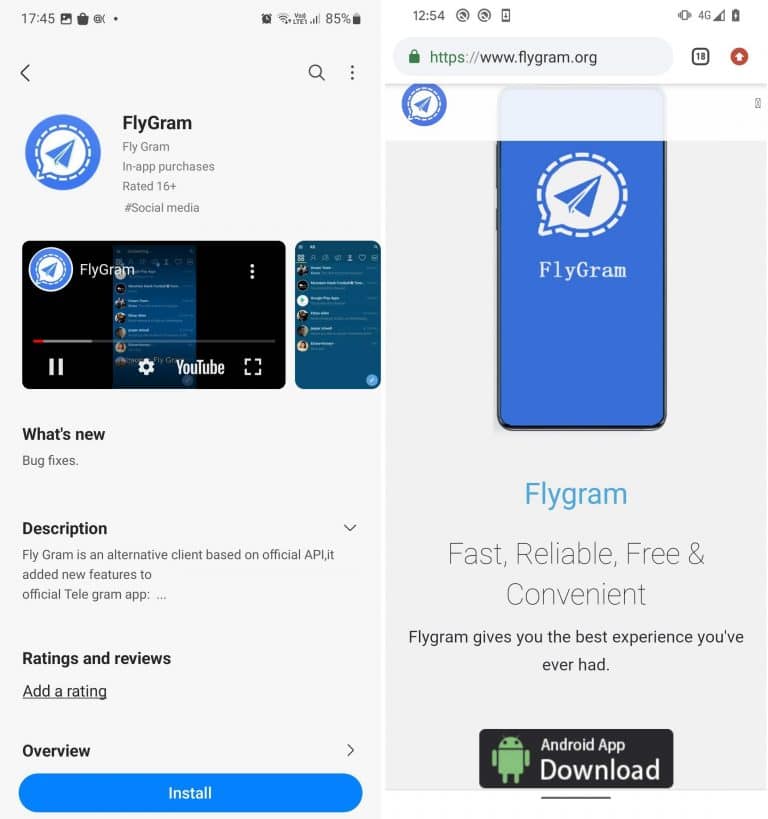

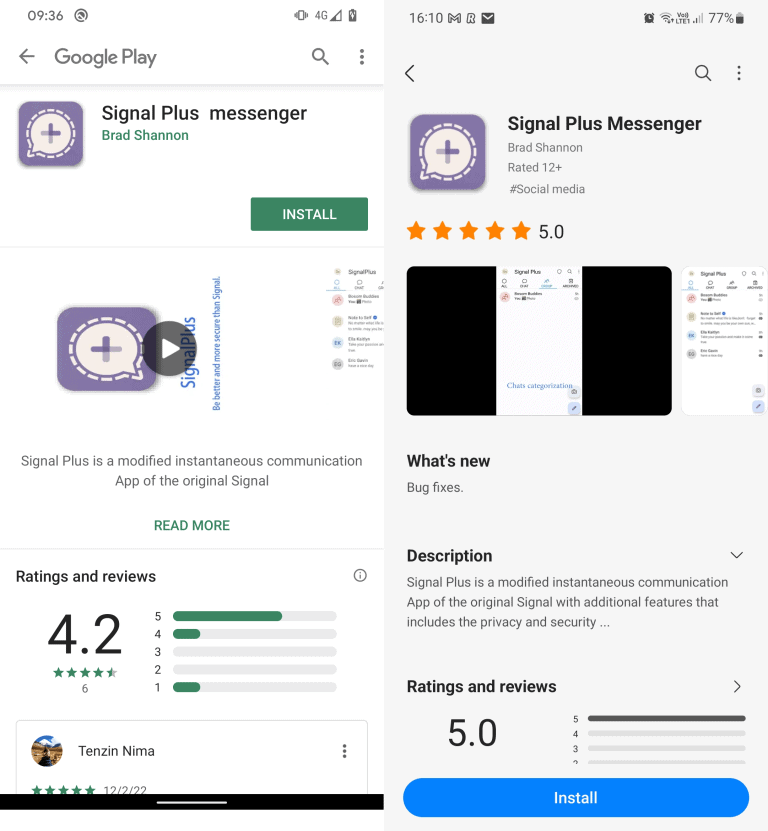

Las aplicaciones Signal Plus Messenger y FlyGram representan variantes dañinas de las conocidas plataformas de mensajería Signal y Telegram, y contienen un software espía llamado BadBazaar.

Según ESET, empresa especializada en ciberseguridad que identificó esta amenaza, las aplicaciones asociadas al grupo de hackers chino APT GREF explotaron el carácter de código abierto de las plataformas Signal y Telegram. Recrearon las aplicaciones, incorporando deliberadamente código espía malicioso.

Brasil está en la lista

Además de Brasil, hay otros países afectados: Dinamarca, República Democrática del Congo, Alemania, Hong Kong, Hungría, Lituania, Países Bajos, Polonia, Portugal, Singapur, España, Ucrania, Estados Unidos y Yemen.

Según Bleeping Computer, la aplicación FlyGram está presente en Google Play Store desde julio de 2020, siendo eliminada en enero de 2021. Durante este período, acumuló alrededor de 5.000 instalaciones. Al momento de escribir este artículo, la aplicación permanece accesible en Samsung Galaxy Store.

En julio de 2022, la aplicación Signal Plus Messenger estuvo disponible en las tiendas de Google y Samsung. Sin embargo, Google decidió eliminarlo en mayo. Mientras tanto, en Galaxy Store, la aplicación sigue disponible para descargar.

¿Cómo funcionan las aplicaciones maliciosas?

Los expertos explican que la finalidad de estas aplicaciones es obtener datos personales de los usuarios. En el ejemplo de FlyGram, se observó la capacidad de recopilar información como la lista de contactos, el historial de llamadas y datos de la cuenta de Telegram del usuario.

Cuando los usuarios activaron la función de copia de seguridad y restauración de datos de Telegram, un servidor remoto bajo el control de actores maliciosos pudo adquirir información sobre la actividad de la plataforma de redes sociales.

Según la evaluación de ESET, aproximadamente 13.953 cuentas de la aplicación FlyGram han activado la opción de copia de seguridad y restauración de datos. Sin embargo, el número total de usuarios de la versión manipulada de Telegram no se reveló públicamente.

La versión maliciosa de Signal, a su vez, recopilaba información similar, pero su propósito central era espiar las comunicaciones realizadas a través de la plataforma de mensajería. Esto incluyó extraer los códigos PIN utilizados para proteger las cuentas de Signal.