Últimas Matérias

O Novo Alinhamento do iPad e Acessórios na Apple: Uma Visão Detalhada

TikTok Processa o Governo dos EUA: Entenda o Caso

Apple Lança Novo Chip M4 com Inovações em Inteligência Artificial

As novidades do Snapdragon X e sua influência no mercado de laptops

Descubra os Smartphones Samsung Galaxy em Promoção na Amazon!

Conheça os Novos Smartphones de Entrada da Vivo: Y10 e Y10 T1

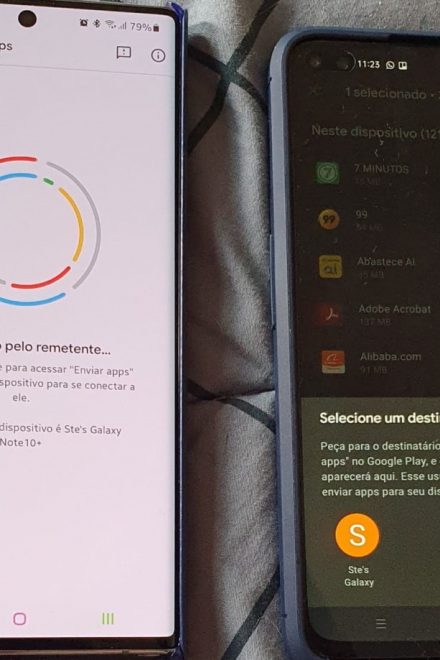

Avanços na Transferência de Dados em Dispositivos Android

Novidades no Mundo dos Smartphones: Galaxy S25 Ultra Mantém Sensor de 200 Megapixels

Ofertas: Smartphones com até 33% off

TV 4K Samsung com até 14% de desconto; confira

Ofertas: TVs na Amazon com até 34% de desconto

Ofertas: celulares dobráveis da Samsung com até 44% de desconto!

Android

Conheça os Novos Smartphones de Entrada da Vivo: Y10 e Y10 T1

A Vivo, uma das principais fabricantes de smartphones, acaba de lançar dois novos...

Leia mais

Avanços na Transferência de Dados em Dispositivos Android

O ecossistema Android está constantemente evoluindo, e uma das áreas que tem recebido...

Leia mais

Novidades no Mundo dos Smartphones: Galaxy S25 Ultra Mantém Sensor de 200 Megapixels

Recentemente, temos observado uma série de inovações no segmento de smartphones, especialmente nos...

Leia maisApple

O Novo Alinhamento do iPad e Acessórios na Apple: Uma Visão Detalhada

Quais são as novas atrações da "Let Loose" da Apple? O recente evento...

Leia mais

Apple Lança Novo Chip M4 com Inovações em Inteligência Artificial

Em um evento recente focado em suas últimas inovações, a Apple introduziu ao...

Leia mais

Ofertas relâmpago: iPads com descontos de até 24% na Amazon!

O iPad estabelece um padrão de excelência que poucas empresas concorrentes conseguem igualar,...

Leia maisAplicativos

TikTok Processa o Governo dos EUA: Entenda o Caso

Recentemente, uma notícia significativa marcou as manchetes envolvendo a popular plataforma de vídeos...

Leia mais

GitHub: assistente de IA para desenvolvedores está disponível para o público

Em um recente anúncio, a equipe do GitHub lançou a versão beta pública...

Leia mais

Whatsapp lança o ‘Flows’, nova ferramenta de compras

O WhatsApp está aprimorando a experiência de compra para vendedores e usuários, adicionando...

Leia maisAcessórios

Ofertas do dia: soundbars com descontos de até 35% na Amazon!

Quando se trata de uma experiência de TV ideal, três elementos são essenciais....

Leia mais

Ofertas do dia: carregadores para celular com descontos de até 30%!

Nunca mais se preocupe com a bateria do seu celular e de outros...

Leia mais

Ofertas do dia: fones de ouvido bluetooth com descontos de até 54%!

Fones de ouvido são acessórios essenciais para aproveitar ao máximo seu celular e...

Leia maisJogos

Ofertas do dia: notebooks gamers com descontos de até 34% na Amazon!

Os notebooks são uma escolha versátil para quem busca um computador que economize...

Leia mais

Amazon Prime: economize até 24% em acessórios e jogos para Nintendo Switch!

Se você é um entusiasta da Nintendo ou simplesmente adora seus produtos, você...

Leia mais

Oferta relâmpago: Xbox Series S com 51% de desconto!

Não perca a chance de economizar 51% na compra do Xbox Series S!...

Leia mais